WordPress: Passwort zurücksetzen Mail nicht angefordert? Warum du diese E-Mails bekommst und was du tun kannst

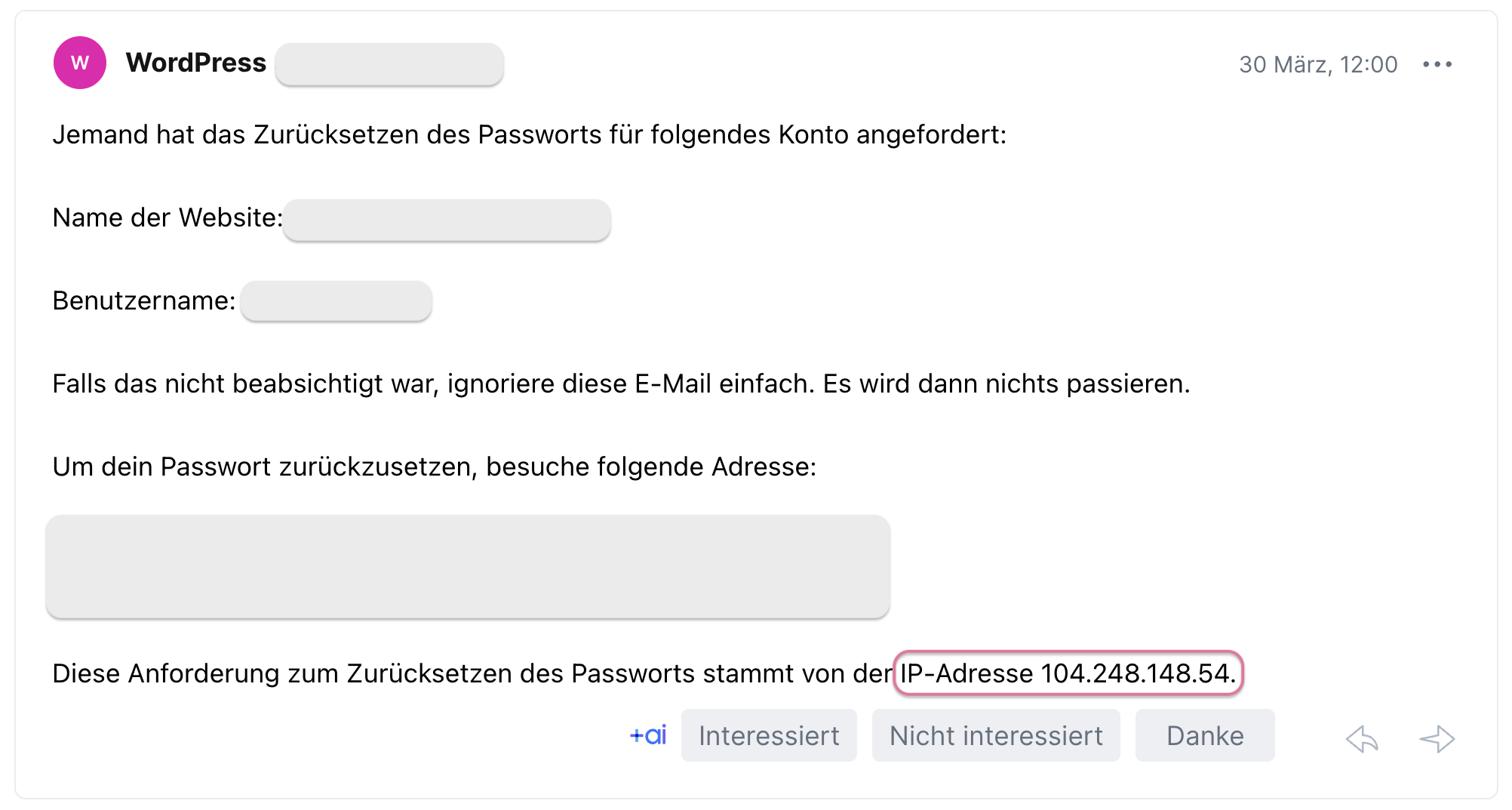

Du öffnest dein Postfach und da steht es: „Jemand hat das Zurücksetzen des Passworts für folgendes Konto angefordert” – gefolgt von deinem Website-Namen, dem Benutzernamen und einem Zurücksetzen-Link. Das Problem: Du hast diese Anfrage nie gestellt. Du hast diese Mail nicht angefordert. Und doch ist sie da – manchmal mehrmals am Tag, manchmal für mehrere Websites gleichzeitig.

Wenn du eine WordPress-Seite betreibst oder als Webdesigner mehrere Websites betreust, kennst du das Phänomen vermutlich: Ohne erkennbaren Grund flattern diese Passwort-zurücksetzen-Mails ins Postfach – mit IP-Adressen aus Singapur, China, der Ukraine oder den USA. Die Verunsicherung ist groß: Wurde meine Seite gehackt? Muss ich mir Sorgen machen?

In diesem Beitrag erklären wir, was hinter diesen E-Mails steckt, wie gefährlich sie wirklich sind, woher die Anfragen kommen und was du konkret dagegen tun kannst – ganz ohne Programmierkenntnisse.

„Jemand hat das Zurücksetzen des Passworts angefordert” – was steckt dahinter?

Wenn du diese E-Mail ohne eigenes Zutun bekommst, liegt das fast immer an automatisierten Bot-Angriffen. Keine Panik – aber einfach ignorieren solltest du es auf Dauer auch nicht. Schauen wir uns zunächst an, was da passiert.

WordPress hat eine eingebaute „Passwort vergessen”-Funktion. Jeder kann die entsprechende Seite aufrufen und dort einen Benutzernamen oder eine E-Mail-Adresse eingeben. WordPress prüft dann, ob dieser Benutzer existiert – und wenn ja, wird automatisch eine E-Mail mit einem Zurücksetzungslink an die hinterlegte Adresse geschickt.

Das bedeutet: Jeder, der den Benutzernamen kennt, kann diese E-Mail auslösen – ganz ohne sich anzumelden, ohne CAPTCHA und ohne jede Sicherheitsabfrage.

Genau das machen automatisierte Bots. Sie durchsuchen das Internet rund um die Uhr nach WordPress-Installationen und probieren gängige Benutzernamen wie „admin”. Außerdem können Bots den echten Benutzernamen häufig herausfinden – etwa über die WordPress-Benutzer-Schnittstelle (REST API) oder über Autoren-Archivseiten, die WordPress standardmäßig anlegt.

Woher kommen die Anfragen? Bot-Netzwerke weltweit

Die IP-Adressen in diesen E-Mails stammen häufig von Rechenzentren und VPN-Diensten aus aller Welt. Typische Herkunftsländer sind Singapur, China, Hongkong, Vietnam und Indien aus dem asiatischen Raum, Russland, Ukraine, Rumänien und Bulgarien aus Osteuropa, sowie die USA, wo viele Cloud-Server stehen.

Dabei ist die angezeigte IP-Adresse nicht unbedingt der echte Standort des Angreifers. Bots nutzen VPNs, Proxys und gemietete Server, um ihre Herkunft zu verschleiern. Ein Angreifer in Berlin kann über einen Server in Singapur agieren – und umgekehrt.

IP-Adresse prüfen: So findest du die Herkunft heraus

In jeder dieser E-Mails steht die IP-Adresse, von der die Anfrage kam. Um herauszufinden, woher sie stammt, kannst du kostenlose Online-Tools nutzen:

NordVPN IP Lookup ist besonders praktisch: Du gibst die IP-Adresse ein und siehst sofort das ungefähre Land, den Internetanbieter und ob es sich um eine Rechenzentrums-IP handelt. Letzteres ist ein starker Hinweis darauf, dass die Anfrage von einem Bot kommt.

Weitere hilfreiche Tools:

- whatismyipaddress.com – Geo-Lookup mit Kartenansicht

- ipleak.net – detaillierte IP-Informationen

- AbuseIPDB – zeigt, ob die IP bereits für Spam oder Angriffe gemeldet wurde

Wichtig: Kein IP-Lookup-Tool ist 100 % genau. Wenn der Angreifer ein VPN nutzt, siehst du nur den Standort des VPN-Servers. Die echte Person kann überall sitzen.

Ohne Grund WordPress Passwort zurücksetzen E-Mail erhalten – wie hoch ist das Risiko?

Hier die wichtigste Entwarnung: Nein, allein durch das Auslösen der E-Mail kann niemand dein Passwort ändern.

Der Ablauf funktioniert so: Der Bot ruft die „Passwort vergessen”-Seite auf und gibt den Benutzernamen ein. WordPress generiert daraufhin einen einmaligen Zurücksetzungsschlüssel und schickt eine E-Mail an die im System hinterlegte Adresse. Nur wer Zugang zu diesem E-Mail-Postfach hat, kann den Link anklicken und ein neues Passwort vergeben. Der Zurücksetzungslink ist zudem nur einmal verwendbar und läuft nach 24 Stunden automatisch ab.

Der Bot hat keinen Zugriff auf dein E-Mail-Postfach. Solange das so bleibt, kann er dein Passwort nicht zurücksetzen. Die E-Mail selbst ist also zunächst nur nervig – nicht direkt gefährlich.

Wann es doch gefährlich wird

Es gibt allerdings Szenarien, in denen das Risiko steigt:

Wenn der Angreifer Zugang zu deinem E-Mail-Konto hat – etwa durch Phishing oder einen Datenleak –, kann er den Zurücksetzungslink nutzen und dein Passwort tatsächlich ändern. Deshalb ist ein sicheres E-Mail-Passwort und idealerweise Zwei-Faktor-Authentifizierung für dein E-Mail-Konto genauso wichtig.

Ende 2025 wurde außerdem eine kritische Sicherheitslücke im Plugin „Post SMTP” bekannt. Über diese Lücke konnten Angreifer ohne Anmeldung die E-Mail-Logs einsehen – inklusive der Passwort-Zurücksetzen-Links. Damit war eine vollständige Website-Übernahme möglich. Das zeigt: Plugins immer aktuell halten ist kein nettes Extra, sondern Pflicht.

Auch die XML-RPC-Schnittstelle von WordPress wird oft übersehen. Darüber lässt sich das Passwort-Zurücksetzen ebenfalls anstoßen – viele Schutzmaßnahmen sichern aber nur die Login-Seite ab.

Was du als Website-Betreiber jetzt tun solltest

Sofortmaßnahmen (in 5 Minuten erledigt)

1. Nicht auf den Link klicken.

Wenn du die Anfrage nicht selbst ausgelöst hast, lösche die E-Mail einfach. Der Link verfällt automatisch nach 24 Stunden.

2. Direkt im Browser einloggen und Passwort ändern.

Gib deine Website-Adresse mit /wp-admin manuell in den Browser ein – nicht über den Link in der E-Mail. Wenn du dich normal anmelden kannst, ist erstmal alles in Ordnung. Ändere dein Passwort trotzdem auf ein starkes, einzigartiges Passwort mit mindestens 16 Zeichen. Am besten nutzt du dafür einen Passwort-Manager wie 1Password oder Bitwarden.

3. Benutzerkonten prüfen.

Gehe im WordPress-Backend zu Benutzer → Alle Benutzer und schaue, ob unbekannte Admin-Accounts angelegt wurden. Falls ja, ist deine Seite möglicherweise kompromittiert – dann solltest du dich an einen Experten wenden.

4. Updates durchführen.

Stelle sicher, dass WordPress selbst, alle Plugins und dein Theme auf dem neuesten Stand sind. Gehe dazu auf Dashboard → Aktualisierungen.

Schutzmaßnahmen per Plugin (ohne Programmierkenntnisse)

Die folgenden Maßnahmen kannst du komplett über das WordPress-Backend einrichten – ohne eine einzige Zeile Code anzufassen.

CAPTCHA auf dem Passwort-vergessen-Formular

Das ist der wirksamste Schutz gegen automatisierte Anfragen. Ein CAPTCHA stellt sicher, dass nur echte Menschen das Formular absenden können.

Empfehlenswerte Plugins:

- WP Armour – schützt speziell das Passwort-vergessen-Formular mit einem unsichtbaren Honeypot. Einfach installieren, keine weitere Konfiguration nötig.

- SecureGate Captcha Lite – bietet Cloudflare Turnstile als datenschutzfreundliche CAPTCHA-Lösung. Schützt Login, Registrierung und Passwort-Reset.

- Cloudflare Turnstile (direkt) – wenn du Cloudflare bereits nutzt, kannst du Turnstile als kostenlose, datenschutzfreundliche Alternative zu Google reCAPTCHA einrichten.

Warum nicht Google reCAPTCHA? Google reCAPTCHA ist datenschutzrechtlich umstritten, weil dabei Nutzerdaten an Google übertragen werden. Cloudflare Turnstile oder selbstgehostete CAPTCHA-Lösungen sind für deutsche Websites die sicherere Wahl.

XML-RPC-Schnittstelle deaktivieren

Die XML-RPC-Schnittstelle ist eine veraltete WordPress-Funktion, die kaum noch benötigt wird – aber von Bots aktiv ausgenutzt wird, um Passwort-Resets und Brute-Force-Angriffe durchzuführen.

So deaktivierst du sie:

- NinjaFirewall (kostenlos) – enthält eine Option, XML-RPC komplett zu blockieren. Unter NinjaFirewall → Firewall Policies findest du den entsprechenden Schalter.

- Wordfence – unter Wordfence → Firewall → Advanced Firewall Options kannst du XML-RPC-Zugriffe blockieren.

- Über den Hoster – viele Hosting-Anbieter wie RAIDBOXES, all-inkl oder HostPress bieten in ihren Einstellungen eine Option, XML-RPC serverseitig zu deaktivieren. Das ist die sauberste Lösung.

Benutzernamen verstecken

Bots finden deinen Benutzernamen oft über WordPress-Bordmittel heraus. Das kannst du unterbinden:

- Autoren-Archive deaktivieren – in Plugins wie Yoast SEO oder RankMath gibt es dafür eine einfache Einstellung. Bei Yoast findest du sie unter SEO → Darstellung der Suche → Archive → Autorenarchive deaktivieren.

- REST-API einschränken – Plugins wie Wordfence, NinjaFirewall oder das spezialisierte Plugin Disable REST API verhindern, dass unangemeldete Besucher Benutzernamen über die REST-API auslesen können.

- Benutzername ≠ Anzeigename – stelle sicher, dass dein öffentlicher Anzeigename (unter Benutzer → Profil) nicht identisch mit deinem Login-Benutzernamen ist.

Login-URL ändern

Die Standard-Login-Adresse von WordPress (/wp-login.php) ist allgemein bekannt. Bots rufen sie automatisch auf. Wenn du die Login-URL änderst, laufen die meisten automatisierten Angriffe ins Leere.

- WPS Hide Login (kostenlos) – ändert die Login-URL mit einer einzigen Einstellung. Einfach installieren, unter Einstellungen → WPS Hide Login eine neue URL festlegen, fertig.

- WP Ghost – bietet zusätzlich zum Login-Schutz auch Schutz für weitere WordPress-Pfade.

Hinweis: Merke dir deine neue Login-URL gut oder speichere sie in deinem Passwort-Manager. Wenn du sie vergisst, musst du das Plugin per FTP deaktivieren.

Zwei-Faktor-Authentifizierung (2FA) aktivieren

Selbst wenn jemand dein Passwort herausfindet oder zurücksetzt – mit aktivierter 2FA kommt er trotzdem nicht in dein Backend. Du brauchst dann zusätzlich zum Passwort einen Code aus einer Authenticator-App auf deinem Smartphone.

- Two Factor Authentication (kostenlos, Open Source) – einfaches Plugin, das mit gängigen Authenticator-Apps wie Google Authenticator oder Authy funktioniert.

- Wordfence – hat eine eingebaute 2FA-Funktion, die du direkt in den Plugin-Einstellungen aktivieren kannst.

- WP 2FA – bietet auch für nicht-technische Benutzer eine verständliche Einrichtung.

Unser dringendster Tipp: Wenn du heute nur eine einzige Maßnahme umsetzt, dann aktiviere 2FA für alle Admin-Accounts. Das ist der mit Abstand wirksamste Schutz.

Sicherheits-Plugin mit Firewall

Ein umfassendes Sicherheits-Plugin überwacht deine Website kontinuierlich und blockiert verdächtige Zugriffe automatisch.

- Wordfence (kostenlos & Premium) – Firewall, Brute-Force-Schutz, Malware-Scanner und 2FA in einem Plugin. Die kostenlose Version reicht für die meisten Websites.

- NinjaFirewall (kostenlos & Premium) – besonders leichtgewichtig und schnell. Guter Schutz ohne spürbare Performance-Einbußen.

- Sucuri Security (kostenlos & Premium) – bietet zusätzlich eine Cloud-basierte Firewall (WAF).

FAQ:

Ich habe eine Mail von WordPress erhalten: „Jemand hätte das Zurücksetzen des Passworts angefordert” – was soll ich tun?

Wenn du diese Anfrage nicht selbst gestellt hast: Nicht auf den Link klicken, die E-Mail löschen. Logge dich stattdessen direkt über deinen Browser in dein WordPress-Backend ein und prüfe, ob alles in Ordnung ist. Die E-Mail selbst ist nicht gefährlich – sie ist ein Zeichen dafür, dass ein Bot deine Seite getestet hat.

Ich bekomme diese „Passwort zurücksetzen”-Mail ohne Grund – ist meine Website gehackt?

In den allermeisten Fällen: Nein. Die E-Mail bedeutet lediglich, dass jemand (ein Bot) die Passwort-vergessen-Funktion aufgerufen hat. Solange du dich normal einloggen kannst und keine unbekannten Benutzerkonten in deinem Backend auftauchen, besteht kein akuter Anlass zur Sorge. Trotzdem ist es ein guter Anlass, deine Sicherheitsmaßnahmen zu überprüfen.

Kann jemand mein WordPress-Passwort ändern, nur weil er die E-Mail ausgelöst hat?

Nein. Der Zurücksetzungslink wird an die im WordPress-Konto hinterlegte E-Mail-Adresse geschickt. Ohne Zugang zu diesem Postfach kann niemand dein Passwort ändern.

Warum kennen die Bots meinen Benutzernamen?

WordPress gibt den Benutzernamen über mehrere Wege preis: über die REST-API, über Autoren-Archivseiten, über Meta-Tags von SEO-Plugins und manchmal sogar über Login-Fehlermeldungen. Mit den richtigen Plugin-Einstellungen (siehe oben) lässt sich das abstellen.

Ist die E-Mail echt oder Phishing?

Die E-Mails kommen in der Regel tatsächlich von deiner eigenen Website. Prüfe den Absender – er sollte zu deiner Domain passen. Im Zweifel klicke nie auf Links in der E-Mail, sondern logge dich direkt über deinen Browser ein.

Ich bekomme diese E-Mails für mehrere Websites gleichzeitig. Ist das normal?

Ja. Bots scannen das Internet systematisch und greifen tausende WordPress-Installationen parallel an. Wenn du mehrere Websites betreust, ist es normal, dass du für verschiedene Domains gleichzeitig solche Mails bekommst.

Reicht ein Sicherheits-Plugin wie Wordfence?

Ein Sicherheits-Plugin ist ein guter Anfang, schützt aber nicht automatisch das Passwort-vergessen-Formular. Wordfence blockiert primär Login-Versuche. Für den Passwort-Reset brauchst du zusätzlich ein CAPTCHA-Plugin oder WP Armour, das gezielt dieses Formular absichert.

Was ist mit Google reCAPTCHA? Darf ich das in Deutschland einsetzen?

Google reCAPTCHA ist datenschutzrechtlich umstritten, weil dabei Nutzerdaten an Google übertragen werden. Datenschutzfreundlichere Alternativen sind Cloudflare Turnstile oder selbstgehostete CAPTCHA-Lösungen, die keine Daten an Drittanbieter senden.

Kann ich die Passwort-zurücksetzen-Funktion komplett abschalten?

Ja, das geht über Plugins wie Plainview Protect Passwords. Bedenke aber: Dann kannst auch du selbst dein Passwort nicht mehr über die vergessen-Funktion zurücksetzen. Die bessere Lösung ist ein CAPTCHA auf dem Formular – das stoppt die Bots, ohne die Funktion für echte Nutzer zu blockieren.

Checkliste: WordPress gegen Passwort-Reset-Spam absichern

- WordPress-Core, Plugins und Themes aktuell halten

- CAPTCHA auf dem Passwort-vergessen-Formular aktivieren (WP Armour oder Cloudflare Turnstile)

- XML-RPC-Schnittstelle deaktivieren (über NinjaFirewall, Wordfence oder den Hoster)

- REST-API für Benutzerdaten einschränken (über Wordfence oder Disable REST API)

- Autoren-Archive deaktivieren (über Yoast SEO oder RankMath)

- Login-URL ändern (WPS Hide Login)

- Zwei-Faktor-Authentifizierung für alle Admin-Accounts aktivieren

- Starke, einzigartige Passwörter verwenden (Passwort-Manager nutzen)

- Sicherheits-Plugin mit Firewall und Rate-Limiting einrichten

- Regelmäßig Benutzerkonten auf unbekannte Admins prüfen

- Verdächtige IP-Adressen über NordVPN IP Lookup oder AbuseIPDB prüfen

- Anzeigename ≠ Benutzername einstellen

Fazit

Die E-Mails zum Zurücksetzen des Passworts sind in den allermeisten Fällen harmlos – aber sie sind ein klares Signal dafür, dass deine Website aktiv von Bots gescannt wird. Das gehört leider zum Alltag im Internet, besonders für WordPress-Seiten.

Die gute Nachricht: Mit ein paar gezielten Maßnahmen kannst du sowohl die Spam-Flut deutlich reduzieren als auch die Sicherheit deiner Website erhöhen. Die drei wichtigsten Hebel sind: Zwei-Faktor-Authentifizierung für alle Admin-Accounts, ein CAPTCHA auf dem Passwort-vergessen-Formular und die Deaktivierung der XML-RPC-Schnittstelle. Alle drei lassen sich in wenigen Minuten per Plugin einrichten – ganz ohne Programmierkenntnisse.

Und die wichtigste Regel: Klicke niemals auf den Zurücksetzungslink, wenn du die Anfrage nicht selbst ausgelöst hast.